फिसिङ इमेलहरू सबै आकारका व्यवसायहरूका लागि प्रमुख सुरक्षा खतरा हुन्। वास्तवमा, तिनीहरू नम्बर एक तरिका हुन् जुन ह्याकरहरूले कम्पनी नेटवर्कहरूमा पहुँच प्राप्त गर्छन्।

यसैले कर्मचारीहरूले फिसिङ इमेलहरू देख्दा तिनीहरूले पहिचान गर्न सक्षम हुनु धेरै महत्त्वपूर्ण छ।

यस ब्लग पोष्टमा, हामी तपाईंका कर्मचारीहरूलाई कसरी फिसिङ आक्रमणहरू पत्ता लगाउने भनेर सिकाउन GoPhish फिसिङ सिमुलेशनहरू कसरी प्रयोग गर्न सक्नुहुन्छ भनेर छलफल गर्नेछौं।

हामीले फिसिङ आक्रमणबाट आफ्नो व्यवसायमा हुने जोखिमलाई कसरी कम गर्न सक्नुहुन्छ भन्ने बारे केही सुझावहरू पनि प्रदान गर्नेछौं।

GoPhish के हो?

यदि तपाईं Gophish सँग परिचित हुनुहुन्न भने, यो एक उपकरण हो जसले तपाईंलाई आफ्ना कर्मचारीहरूलाई सिमुलेटेड फिसिङ इमेलहरू पठाउन अनुमति दिन्छ।

यो तिनीहरूलाई फिसिङ इमेलहरू कसरी पहिचान गर्ने, साथै यस विषयमा उनीहरूको ज्ञानको परीक्षण गर्ने तालिम दिने उत्तम तरिका हो।

तपाईं GoPhish कसरी प्रयोग गर्न सक्नुहुन्छ?

चरण 1। GoPhish रनिङ प्राप्त गर्नुहोस्

Gophish प्रयोग गर्नको लागि, तपाईंलाई Golang र GoPhish स्थापना भएको लिनक्स सर्भर चाहिन्छ।

तपाईं आफ्नो GoPhish सर्भर सेट अप गर्न सक्नुहुन्छ र आफ्नै टेम्प्लेटहरू र ल्यान्डिङ पृष्ठहरू सिर्जना गर्न सक्नुहुन्छ।

वैकल्पिक रूपमा, यदि तपाइँ समय बचत गर्न र हाम्रो टेम्प्लेट र समर्थनमा पहुँच प्राप्त गर्न चाहनुहुन्छ भने, तपाइँ GoPhish चलिरहेको हाम्रो सर्भरहरू मध्ये एकमा खाता सिर्जना गर्न सक्नुहुन्छ र त्यसपछि तपाइँको सेटिङहरू कन्फिगर गर्न सक्नुहुन्छ।

चरण # 2। चलिरहेको SMTP सर्भर प्राप्त गर्नुहोस्

यदि तपाइँसँग पहिले नै SMTP सर्भर छ भने, तपाइँ यसलाई छोड्न सक्नुहुन्छ।

यदि तपाइँसँग SMTP सर्भर छैन भने, बकल इन गर्नुहोस्!

धेरै ठूला क्लाउड सेवा प्रदायकहरू, र इमेल सेवा प्रदायकहरूले प्रोग्रामेटिक रूपमा इमेल पठाउन अझ गाह्रो बनाउँदैछन्।

तपाईंले फिसिङ परीक्षणको लागि Gmail, Outlook, वा Yahoo जस्ता सेवाहरू प्रयोग गर्न सक्षम हुनुहुन्थ्यो, तर POP3/IMAP समर्थनका लागि यी सेवाहरूद्वारा "कम सुरक्षित एप पहुँच सक्षम गर्नुहोस्" जस्ता विकल्पहरू असक्षम पारिएकाले यी विकल्पहरू घट्दै गएका छन्।

त्यसोभए रातो टिमर वा के हो cybersecurity सल्लाहकार गर्न?

जवाफ भनेको SMTP-मैत्री भर्चुअल निजी सर्भर (VPS) होस्टमा तपाईंको आफ्नै SMTP सर्भर सेटअप गर्नु हो।

मैले यहाँ प्रमुख SMTP-अनुकूल VPS होस्टहरूमा एउटा गाइड तयार गरेको छु, र उदाहरणको रूपमा Poste.io र Contabo प्रयोग गरेर कसरी तपाईं सजिलैसँग आफ्नै सुरक्षित उत्पादन-सक्षम SMTP सर्भर सेटअप गर्न सक्नुहुन्छ: https://hailbytes.com/how -सेट-अप-एक-कार्यरत-smtp-इमेल-सर्भर-फिश-परीक्षणको लागि/

चरण # 3। आफ्नो फिश परीक्षण सिमुलेशनहरू सिर्जना गर्नुहोस्

एकचोटि तपाईंसँग चलिरहेको इमेल सर्भर छ, तपाईं आफ्नो सिमुलेशनहरू सिर्जना गर्न सुरु गर्न सक्नुहुन्छ।

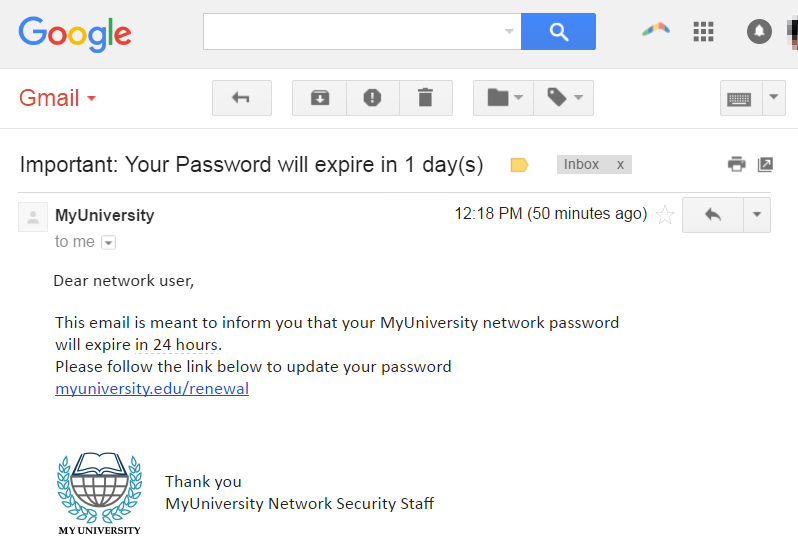

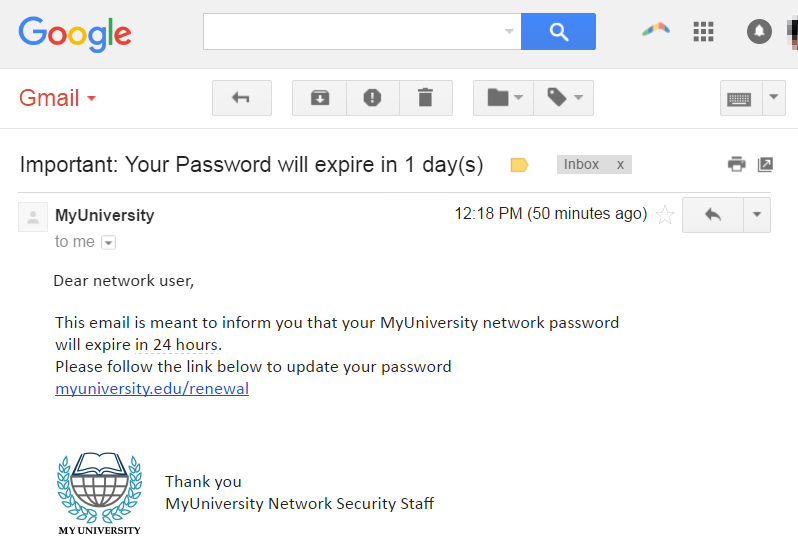

तपाईंको सिमुलेशनहरू सिर्जना गर्दा, तिनीहरूलाई सकेसम्म यथार्थवादी बनाउन महत्त्वपूर्ण छ। यसको मतलब वास्तविक कम्पनी लोगो र ब्रान्डिङ, साथै वास्तविक कर्मचारी नामहरू प्रयोग गर्नु हो।

तपाईंले हाल ह्याकरहरूद्वारा पठाइएका फिसिङ इमेलहरूको शैलीको नक्कल गर्ने प्रयास गर्नुपर्छ। यसो गरेर, तपाइँ तपाइँको कर्मचारीहरुलाई सबै भन्दा राम्रो सम्भावित प्रशिक्षण प्रदान गर्न सक्षम हुनुहुनेछ।

चरण # 4। फिश परीक्षण सिमुलेशनहरू पठाउँदै

एकचोटि तपाईंले आफ्नो सिमुलेशनहरू सिर्जना गरेपछि, तपाईंले तिनीहरूलाई आफ्ना कर्मचारीहरूलाई पठाउन सक्नुहुन्छ।

यो नोट गर्न महत्त्वपूर्ण छ कि तपाईंले एकैचोटि धेरै सिमुलेशनहरू पठाउनु हुँदैन, किनकि यसले तिनीहरूलाई ओझेलमा पार्न सक्छ।

साथै, यदि तपाइँ १०० भन्दा बढी कर्मचारीहरू पठाउँदै हुनुहुन्छ भने फिस सिमुलेशनहरू एकैचोटि परीक्षण गर्दै, तपाईंले डेलिभरी समस्याहरूबाट बच्नको लागि आफ्नो SMTP सर्भर IP ठेगानालाई वार्म गर्दै हुनुहुन्छ भनेर सुनिश्चित गर्न चाहानुहुन्छ।

तपाईं यहाँ आईपी वार्मिङ मा मेरो गाइड जाँच गर्न सक्नुहुन्छ: https://hailbytes.com/how-to-warm-an-ip-address-for-smtp-email-sending/

तपाईंले कर्मचारीहरूलाई सिमुलेशन पूरा गर्नको लागि पर्याप्त समय पनि दिनुपर्छ, ताकि उनीहरूले हतार महसुस नगर्नुहोस्।

24-72 घण्टा अधिकांश परीक्षण अवस्थाहरूको लागि उपयुक्त समय हो।

#५। तपाइँको कर्मचारीहरु लाई डेब्रिफ गर्नुहोस्

तिनीहरूले सिमुलेशन पूरा गरेपछि, तपाईंले तिनीहरूले के राम्रो गर्नुभयो र तिनीहरूले कहाँ सुधार गर्न सक्छन् भन्ने बारे तिनीहरूलाई व्याख्या गर्न सक्नुहुन्छ।

तपाइँका कर्मचारीहरूलाई डिब्रीफिङमा अभियानको समग्र नतिजाहरूको समीक्षा, परीक्षणमा प्रयोग गरिएको फिस सिमुलेशन पहिचान गर्ने तरिकाहरू समावेश गर्न, र फिसिङ सिमुलेशन रिपोर्ट गर्ने प्रयोगकर्ताहरू जस्ता उपलब्धिहरू हाइलाइट गर्ने समावेश हुन सक्छ।

GoPhish फिसिङ सिमुलेशनहरू प्रयोग गरेर, तपाईंले आफ्ना कर्मचारीहरूलाई कसरी फिसिङ इमेलहरू छिटो र सुरक्षित रूपमा पहिचान गर्ने भनेर सिकाउन सक्षम हुनुहुनेछ।

यसले तपाईंको व्यवसायलाई वास्तविक फिसिङ आक्रमणबाट सम्झौता हुने जोखिमलाई कम गर्न मद्दत गर्नेछ।

यदि तपाईं Gophish सँग परिचित हुनुहुन्न भने, हामी तपाईंलाई यसलाई जाँच गर्न प्रोत्साहन दिन्छौं। यो एक उत्कृष्ट उपकरण हो जसले तपाईंको व्यवसायलाई फिसिङ आक्रमणहरूबाट सुरक्षित रहन मद्दत गर्न सक्छ।

तपाईं यहाँ Hailbytes को समर्थन संग AWS मा GoPhish को प्रयोग गर्न तयार संस्करण सुरु गर्न सक्नुहुन्छ।

यदि तपाइँले यो ब्लग पोस्ट उपयोगी पाउनुभयो भने, हामी तपाइँलाई तपाइँको नेटवर्क संग साझा गर्न प्रोत्साहित गर्दछौं। हामी तपाईंलाई अनलाइन कसरी सुरक्षित रहने बारे थप सुझावहरू र सल्लाहहरूको लागि सोशल मिडियामा हामीलाई फलो गर्न आमन्त्रित गर्दछौं। पढ्नु भएकोमा धन्यवाद!

के तपाइँ आफ्नो संगठनमा GoPhish फिसिङ सिमुलेशनहरू प्रयोग गर्नुहुन्छ?

के यो ब्लग पोस्टले तपाईंलाई Gophish को बारे मा केहि नयाँ सिक्न मद्दत गर्यो? हामीलाई तल टिप्पणीहरूमा थाहा दिनुहोस्।