क्लाउड कम्पनीहरूले आपूर्ति गर्ने नेटिभ सेक्युरिटी समाधानहरूका अतिरिक्त त्यहाँ धेरै उपयोगी खुला स्रोत विकल्पहरू छन्।

यहाँ आठ उत्कृष्ट खुला स्रोत क्लाउड सुरक्षा प्रविधिहरूको उदाहरण हो।

AWS, Microsoft, र Google केवल केहि क्लाउड कम्पनीहरू हुन् जसले विभिन्न नेटिभ सुरक्षा सुविधाहरू प्रदान गर्दछ। यद्यपि यी प्रविधिहरू निस्सन्देह उपयोगी छन्, तिनीहरू सबैको आवश्यकताहरू पूरा गर्न सक्दैनन्। IT टोलीहरूले प्रायः क्लाउड विकासको प्रगतिको रूपमा यी सबै प्लेटफर्महरूमा सुरक्षित रूपमा कार्यभारहरू सिर्जना गर्न र कायम राख्न तिनीहरूको क्षमतामा कमीहरू पत्ता लगाउँछन्। अन्तमा, यी रिक्तताहरू बन्द गर्न प्रयोगकर्तामा निर्भर छ। खुला स्रोत क्लाउड सुरक्षा प्रविधिहरू यस्तो अवस्थामा उपयोगी छन्।

व्यापक रूपमा प्रयोग गरिएका खुला स्रोत क्लाउड सुरक्षा प्रविधिहरू नेटफ्लिक्स, क्यापिटल वन, र लिफ्ट जस्ता संस्थाहरूद्वारा प्रायः सिर्जना गरिन्छन् जसमा पर्याप्त क्लाउड विशेषज्ञता भएका IT टोलीहरू छन्। टोलीहरूले यी परियोजनाहरू पहिले नै उपलब्ध उपकरण र सेवाहरूद्वारा पूरा नभएका निश्चित आवश्यकताहरू समाधान गर्नका लागि सुरु गर्छन्, र तिनीहरू अन्य व्यवसायहरूलाई पनि उपयोगी हुने आशामा त्यस्ता सफ्टवेयरहरू खोल्छन्। यद्यपि यो सबै समावेशी छैन, GitHub मा सबैभन्दा राम्रो मनपर्ने खुला स्रोत क्लाउड सुरक्षा समाधानहरूको यो सूची सुरु गर्नको लागि उत्कृष्ट स्थान हो। तिनीहरूमध्ये धेरै अन्य क्लाउड सेटिङहरूसँग मिल्दो छन्, जबकि अरूहरू स्पष्ट रूपमा AWS, सबैभन्दा लोकप्रिय सार्वजनिक क्लाउडसँग कार्य गर्नका लागि बनाइएका छन्। घटना प्रतिक्रिया, सक्रिय परीक्षण, र दृश्यताका लागि यी सुरक्षा प्रविधिहरू हेर्नुहोस्।

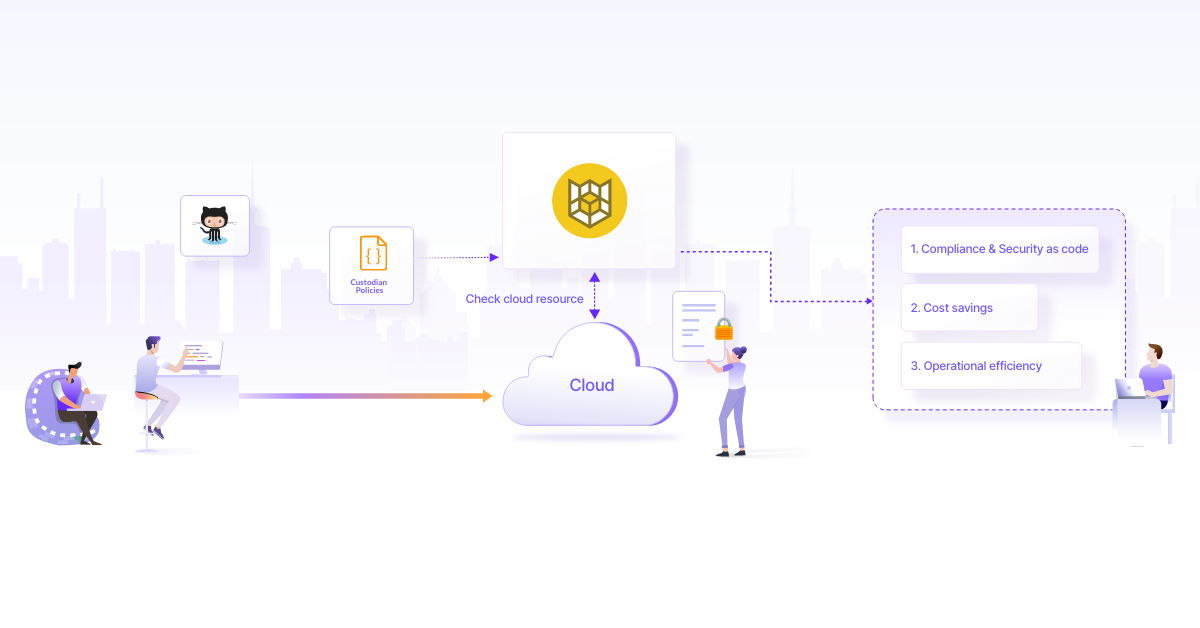

क्लाउड कस्टोडियन

AWS, Microsoft Azure, र Google Cloud Platform (GCP) वातावरणको व्यवस्थापन क्लाउड कस्टोडियन, स्टेटलेस नियम इन्जिनको सहयोगमा गरिन्छ। समेकित रिपोर्टिङ र एनालिटिक्सको साथ, यसले धेरै अनुपालन दिनचर्याहरू संयोजन गर्दछ जुन उद्यमहरूले एउटै प्लेटफर्ममा काम गर्छन्। तपाईंले क्लाउड कस्टोडियन प्रयोग गरेर नियमहरू स्थापना गर्न सक्नुहुन्छ जसले वातावरणलाई सुरक्षा र अनुपालन आवश्यकताहरूका साथै लागत अप्टिमाइजेसनको मापदण्डसँग तुलना गर्दछ। जाँच गर्ने स्रोतहरूको प्रकार र समूह, साथै यी स्रोतहरूमा लिइने कार्यहरू, क्लाउड कस्टोडियन नीतिहरूमा व्यक्त गरिन्छ, जुन YAML मा परिभाषित गरिएको छ। तपाईंले, उदाहरणका लागि, सबै Amazon S3 बाल्टिनहरूको लागि बाल्टी इन्क्रिप्सन उपलब्ध गराउने नीति स्थापना गर्न सक्नुहुन्छ। नियमहरू स्वतः समाधान गर्न, तपाईंले क्लाउड कस्टोडियनलाई सर्भरलेस रनटाइम र नेटिभ क्लाउड सेवाहरूसँग एकीकृत गर्न सक्नुहुन्छ। प्रारम्भिक रूपमा सिर्जना र निःशुल्क स्रोतको रूपमा उपलब्ध गराइयो

कार्टोग्राफी

यहाँको मुख्य आकर्षण भनेको कार्टोग्राफीद्वारा बनाइएको पूर्वाधार नक्सा हो। यो स्वचालित ग्राफिङ उपकरणले तपाइँको क्लाउड पूर्वाधार घटकहरू बीचको जडानहरूको दृश्य प्रतिनिधित्व प्रदान गर्दछ। यसले टोलीको समग्र सुरक्षा दृश्यता बढाउन सक्छ। सम्पत्ति प्रतिवेदनहरू सिर्जना गर्न, सम्भावित आक्रमण भेक्टरहरू पहिचान गर्न, र सुरक्षा सुधारका अवसरहरू देखाउन यो उपकरण प्रयोग गर्नुहोस्। Lyft मा इन्जिनियरहरूले कार्टोग्राफी सिर्जना गरे, जसले Neo4j डाटाबेस प्रयोग गर्दछ। यसले AWS, G Suite, र Google क्लाउड प्लेटफर्म सेवाहरूको विभिन्न प्रकारलाई समर्थन गर्दछ।

फरक

डिजिटल फोरेन्सिक र घटना प्रतिक्रियाको लागि एक अत्यधिक लोकप्रिय उपकरण ट्राइज उपकरणलाई डिफी (DFIR) भनिन्छ। तपाईंको DFIR टोलीको जिम्मेवारी तपाईंको वातावरणमा पहिले नै आक्रमण वा ह्याक गरिसकेपछि घुसपैठकर्ताले छोडेको कुनै प्रमाणको लागि तपाईंको सम्पत्तिहरू खोज्नु हो। यसका लागि मेहनती हात परिश्रम आवश्यक हुन सक्छ। Diffy द्वारा प्रस्ताव गरिएको भिन्न इन्जिनले असामान्य उदाहरणहरू, भर्चुअल मेसिनहरू, र अन्य स्रोत गतिविधिहरू प्रकट गर्दछ। DFIR टोलीलाई आक्रमणकारीहरूको स्थान पत्ता लगाउन मद्दत गर्न, Diffy ले उनीहरूलाई कुन स्रोतहरूले अनौठो रूपमा काम गरिरहेको छ भनेर जानकारी दिनेछ। Diffy अझै विकासको प्रारम्भिक चरणहरूमा छ र अब AWS मा लिनक्स उदाहरणहरूलाई मात्र समर्थन गर्दछ, यद्यपि यसको प्लगइन वास्तुकलाले अन्य क्लाउडहरू सक्षम गर्न सक्छ। नेटफ्लिक्सको सेक्युरिटी इन्टेलिजेन्स र रेस्पोन्स टोलीले डिफीको आविष्कार गर्यो, जुन पाइथनमा लेखिएको छ।

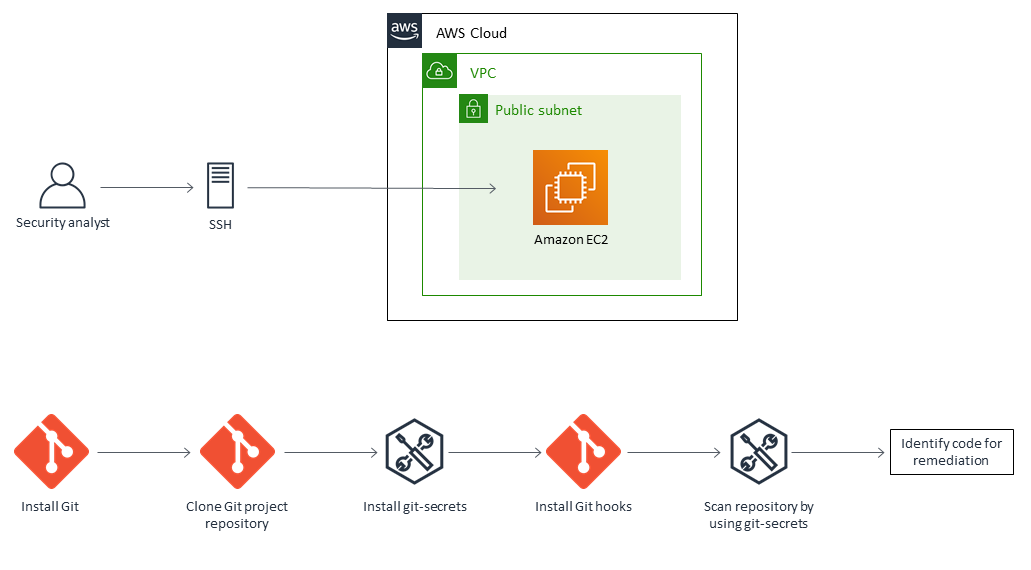

Git- रहस्य

Git-secrets भनिने यो विकास सुरक्षा उपकरणले तपाइँलाई तपाइँको Git भण्डारमा गोप्य र अन्य संवेदनशील डेटा भण्डारण गर्नबाट रोक्छ। कुनै पनि कमिट वा कमिट सन्देशहरू जुन तपाइँको पूर्वनिर्धारित, निषेधित अभिव्यक्ति ढाँचाहरू मध्ये एकसँग मिल्छ स्क्यान गरिसकेपछि अस्वीकार गरिन्छ। Git-secrets दिमागमा AWS संग सिर्जना गरिएको थियो। यो AWS Labs द्वारा विकसित गरिएको थियो, जुन अझै पनि परियोजना मर्मतका लागि जिम्मेवार छ।

OSSEC

OSSEC एक सुरक्षा प्लेटफर्म हो जसले लग निगरानी, सुरक्षालाई एकीकृत गर्दछ जानकारी र घटना व्यवस्थापन, र होस्ट-आधारित घुसपैठ पत्ता लगाउने। तपाइँ यसलाई क्लाउड-आधारित VM मा प्रयोग गर्न सक्नुहुन्छ यद्यपि यो मूल रूपमा अन-प्रिमाइसेस सुरक्षाको लागि डिजाइन गरिएको थियो। प्लेटफर्मको अनुकूलनता यसको फाइदाहरू मध्ये एक हो। AWS, Azure, र GCP मा वातावरणहरूले यसलाई प्रयोग गर्न सक्छन्। थप रूपमा, यसले विन्डोज, लिनक्स, म्याक ओएस एक्स, र सोलारिस सहित विभिन्न ओएसहरूलाई समर्थन गर्दछ। एजेन्ट र एजेन्टलेस अनुगमनको अतिरिक्त, OSSEC धेरै प्लेटफर्महरूमा नियमहरूको ट्रयाक राख्नको लागि केन्द्रीकृत प्रशासन सर्भर प्रदान गर्दछ। OSSEC का मुख्य विशेषताहरू समावेश छन्: तपाईंको प्रणालीमा कुनै पनि फाइल वा डाइरेक्टरी परिवर्तन फाइल अखण्डता निगरानीद्वारा पत्ता लगाइनेछ, जसले तपाईंलाई सूचित गर्नेछ। लग अनुगमनले प्रणालीमा भएका सबै लगहरूबाट कुनै पनि असामान्य व्यवहारलाई सङ्कलन गर्छ, जाँच गर्छ र तपाईंलाई सूचित गर्दछ।

रूटकिट पत्ता लगाउने, जसले तपाईंलाई सचेत गराउँछ यदि तपाईंको प्रणालीमा रूटकिट जस्तै परिवर्तन हुन्छ। जब विशेष घुसपैठ पत्ता लगाइन्छ, OSSEC ले सक्रिय रूपमा प्रतिक्रिया दिन सक्छ र तुरुन्तै कार्य गर्न सक्छ। OSSEC फाउन्डेसनले OSSEC को मर्मत सम्भारको निरीक्षण गर्दछ।

GoPhish

लागि फिस सिमुलेशन परीक्षण, Gophish एक खुला स्रोत कार्यक्रम हो जसले इमेलहरू पठाउन, तिनीहरूलाई ट्र्याक गर्न, र कति प्राप्तकर्ताहरूले तपाईंको नकली इमेलहरूमा लिङ्कहरू क्लिक गरे भनेर निर्धारण गर्न सक्षम बनाउँछ। र तपाईं तिनीहरूको सबै तथ्याङ्कहरू हेर्न सक्नुहुन्छ। यसले रातो टोलीलाई शारीरिक र डिजिटल सुरक्षा परीक्षण गर्न नियमित इमेलहरू, एट्याचमेन्टहरूसहितको इमेलहरू, र रबरडकीहरू समेत सहित धेरै आक्रमण विधिहरू दिन्छ। हाल 36 माथि फिसिङ टेम्प्लेटहरू समुदायबाट उपलब्ध छन्। टेम्प्लेटहरूसँग पूर्व-लोड गरिएको र CIS मापदण्डहरूमा सुरक्षित गरिएको AWS-आधारित वितरण HailBytes द्वारा राखिएको छ। यहाँ.

प्रोलर

Prowler AWS को लागि कमाण्ड-लाइन उपकरण हो जसले इन्टरनेट सुरक्षा र GDPR र HIPAA निरीक्षणहरूको लागि केन्द्र द्वारा AWS को लागि सेट गरिएको मापदण्डहरूको तुलनामा तपाईंको पूर्वाधारको मूल्याङ्कन गर्दछ। तपाईंसँग आफ्नो पूर्ण पूर्वाधार वा विशिष्ट AWS प्रोफाइल वा क्षेत्रको समीक्षा गर्ने विकल्प छ। Prowler सँग एकै पटक धेरै समीक्षाहरू कार्यान्वयन गर्ने र CSV, JSON, र HTML सहित ढाँचाहरूमा रिपोर्टहरू पेश गर्ने क्षमता छ। थप रूपमा, AWS सुरक्षा हब समावेश छ। Toni de la Fuente, एक Amazon सुरक्षा विशेषज्ञ जो अझै पनि परियोजना को रखरखाव मा संलग्न छ, Prowler को विकास।

सुरक्षा बाँदर

AWS, GCP, र OpenStack सेटिङहरूमा, सुरक्षा बाँदर एक वाचडग उपकरण हो जसले नीति परिमार्जन र कमजोर सेटअपहरूको लागि आँखा राख्छ। उदाहरणका लागि, AWS मा सुरक्षा बाँदरले तपाईंलाई सूचित गर्दछ जब कुनै S3 बाल्टी र सुरक्षा समूह बनाइन्छ वा हटाइन्छ, तपाईंको AWS पहिचान र पहुँच व्यवस्थापन कुञ्जीहरू निगरानी गर्दछ, र धेरै अन्य निगरानी कर्तव्यहरू गर्दछ। Netflix ले सुरक्षा बाँदर सिर्जना गर्यो, यद्यपि यसले अहिलेको रूपमा सानो समस्या समाधानहरू प्रदान गर्दछ। AWS कन्फिग र Google क्लाउड एसेट इन्भेन्टरी विक्रेता विकल्पहरू हुन्।

AWS मा अझ उत्कृष्ट खुला स्रोत उपकरणहरू हेर्नको लागि, हाम्रो हेलबाइट्स जाँच गर्नुहोस्। AWS बजार प्रस्तावहरू यहाँ छन्।